Zustellbarkeit

DMARC einrichten: So geht’s!

DMARC (domain-based message authentication reporting and conformance) ist ein langer Begriff. Dahinter verbirgt sich ein sinnvolles E-Mail-Validierungssystem, das entwickelt wurde, um Ihre Domain vor der Verwendung für E-Mail-Spoofing, Phishing-Betrug und anderer Cyberkriminalität zu schützen.

Seit 2024 ist ein DMARC-Protokoll Voraussetzung für alle, die mindestens 5 000 E-Mails pro Tag and Gmail- und Yahoo-Mail-Posteingänge verschicken.

Neben den Sicherheitsprotokollen SPF und DKIM wird DMARC somit ebenfalls zur Notwendigkeit für die Online-Sicherheit einer Domain.

Was ist ein DMARC-Eintrag und wie funktioniert er?

DMARC stützt sich bei der E-Mail-Authentifizierung auf die etablierten SPF- und DKIM-Einträge. Aber im Gegensatz zu SPF und DKIM sagt ein DMARC-Eintrag dem E-Mail-Server, was der Mail-Server mit einer Nachricht machen soll, die die SPF- und DKIM-Prüfungen nicht besteht.

Dies schützt Ihre E-Mail-Reputation, verbesserte Ihre Zustellbarkeitsrate und bietet auch mehr Sicherheit für Empfänger.

Wie ist DMARC aufgebaut?

Bevor wir darauf eingehen, wie Sie DMARC einrichten können, hier zunächst ein Blick auf die verschiedenen Aspekte, die das DMARC-Protokoll ausmachen:

- DMARC-Eintrag (DMARC record): DMARC ist domainbasiert (domain based): Es basiert also auf der Domain des Versenders (z.B. Ihr Unternehmen oder Ihre Marketing-Abteilung)

- Authentifizierung: Die DMARC-Authentifizierung stützt sich auf die Verifizierungsmethoden von SPF (Sender Policy Framework) und DKIM (DomainKeysIdentified Mail). Mit diesen Informationen kann DMARC prüfen, ob eine E-Mail authentisch ist.

- Richtlinie / Conformance: Die DMARC-Richtlinie (DMARC policy) legt fest, was mit E-Mails passieren soll, die nicht authentifiziert werden können. Hier gibt es drei Optionen: blockieren, in den Spam-Ordner verschieben und zustellen.

- Berichte: DMARC-Berichte (reporting) bieten Ihnen – wenn Sie diese Funktion aktivieren – eine detaillierte Einsicht zu Ihrem E-Mail-Versand. Über diese DMARC-Prüfung können Sie sehen, ob Ihre E-Mails aufgrund von DMARC-Richtlinien abgelehnt wurden, und so beispielsweise Spoofing-Angriffe auf Ihre Domain erkennen.

DMARC-Syntax: Die wichtigsten Parameter im Überblick

Ein DMARC-Eintrag besteht aus verschiedenen Tags, die dem Mailserver genaue Anweisungen zur Prüfung und Berichterstattung geben. Die wichtigsten Parameter sind v (Version), p (Richtlinie) und rua (Reporting-Adresse).

Um DMARC richtig zu konfigurieren, müssen Sie die Bausteine des Codes verstehen. Hier ist eine Übersicht der wichtigsten DMARC-Tags, die Sie für Ihren TXT-Eintrag benötigen:

- v (Version): Muss immer v=DMARC1 lauten. Dies signalisiert dem empfangenden Server zwingend, dass es sich um einen DMARC-Eintrag handelt. Dieser Tag muss immer an erster Stelle stehen.

- p (Policy/Richtlinie): Legt fest, was mit unauthentifizierten E-Mails passiert. Mögliche Werte sind none (nur beobachten), quarantine (in den Spam-Ordner verschieben) oder reject (komplett blockieren).

- rua (Reporting URI): Definiert die E-Mail-Adresse, an die tägliche XML-Berichte gesendet werden sollen (z. B. rua=mailto:dmarc@ihredomain.de).

- ruf (Forensic Reporting): Optionaler Tag. Definiert die Adresse für detaillierte forensische Fehlerberichte, sobald eine einzelne E-Mail die Authentifizierung nicht besteht.

- pct (Percentage): Gibt an, auf wie viel Prozent der E-Mails die DMARC-Richtlinie angewendet werden soll (z. B. pct=100). Fehlt dieser Tag, wird standardmäßig 100 % angenommen.

Wie Sie DMARC einrichten

So können Sie DMARC, Schritt für Schritt, einrichten.

1. Bereiten Sie Ihre Domain auf DMARC vor

Wir wissen, dass Sie Ihre neuen DMARC-Richtlinien am liebsten gleich anwenden würden, aber zuerst sind einige Vorbereitungen zu treffen.

SPF und DKIM für Ihre Domain einrichten

Sie können DMARC erst dann einrichten, wenn Sie bereits SPF und DKIM aktiviert haben.

Bei SPF bedeutet dies, Ihrem Domainanbieter einen DNS-TXT-Eintrag (TXT-record) hinzuzufügen, den Sie in den Einstellungen Ihres E-Mail-Service-Providers finden.

Im Falle der DKIM-Signatur ist der Ablauf ähnlich: Kopieren Sie einfach den DKIM-Eintrag in Ihre in den Einstellungen Ihres DNS-Anbieters befindliche TXT-DNS-Datei.

Gruppe oder Postfach für Berichte einrichten

Sie werden schnell immer mehr XML-Berichte erhalten, in denen der Versand Ihrer E-Mails an jeden Standort und jeden ISP nachverfolgt wird. Daher ist ein unabhängiges Postfach hilfreich, das Sie nur für den Empfang dieser Berichte verwenden.

Bei kleinen Unternehmen sind es vielleicht nur wenige Berichte, bei großen können es hingegen mehrere Tausend sein. Erwägen Sie die Nutzung eines Drittanbieterdienstes zur Verwaltung und Entschlüsselung dieser Berichte.

Absender-Domains prüfen

Selbst ein Schachmeister hätte Schwierigkeiten, sich eine Liste von IP-Adressen zu merken. Wenn also langsam Ihre DMARC-Berichte eintrudeln, sollten Sie eine Liste Ihrer Absender-Domains bei der Hand haben, um die falschen von den richtigen unterscheiden zu können.

Beim Domainmanagement werden Ihre Domains einer Prüfung unterzogen. Wenn Sie diesen Schritt zuerst durchführen, sparen Sie sich viel Zeit und Kopfzerbrechen. Das gilt besonders für größere Organisationen, bei denen mehrere Teams zusammenarbeiten.

Wie Sie Ihre Absender-Domain validieren können, zeigen wir Ihnen in diesem Video.

2. Richtlinie auswählen

Wie bereits erwähnt, bestimmt die DMARC-Richtlinie einer Domain das, was mit nicht-authentifizierten E-Mails passieren soll.

Konkret heißt das: Was soll beispielsweise ein Outlook-Postfach von Microsoft tun, wenn eine Nachricht von Ihrem Domainnamen nicht mit dem DMARC-Eintrag übereinstimmt?

Das ist einer der wichtigsten Schritte, wenn Sie DMARC einrichten. Denn das was Sie festlegen, übertrumpft die Voreinstellungen der E-Mail-Clients. Damit können Sie also Ihre Authentifizierungsrichtlinie selbst kontrollieren.

Warum ist das wichtig? Nehmen wir an, Hacker nutzen Ihre Domain, um damit in Ihrem Namen Spam zu verschicken. Dann scheitert diese E-Mail zwar an der SPF- und/oder DKIM-Prüfung, aber was dann? Wenn Sie hier keine DMARC-Richtlinie festlegen, passiert das, was im E-Mail-Client festgelet wurde. Häufig ist das: die E-Mails trotzdem durchstellen.

Damit wird aber Ihre Domain mit Spam in Verbindung gebracht, Ihre Reputation sinkt und damit auch Ihre E-Mail-Zustellung – und Kunden nehmen Sie als Spammer wahr. Genau das können Sie mit den DMARC-Richtlinien vermeiden.

Sie haben dafür drei Optionen. Diese können Sie sich wie eine Ampel vorstellen, die schrittweise von grün (none) über orange (quarantine) auf rot geschaltet wird (reject).

Richtlinie “None”

Das Tag p=none bewirkt keine Änderungen an Ihren bestehenden Einstellungen. Der E-Mail-Anbieter wird die Nachricht also ganz normal an den empfangenden Server weiterleiten. Dies ist ein guter Ausgangspunkt, denn somit können Sie die anfänglichen DMARC-Berichte im abgesicherten Modus überwachen.

Denken Sie daran: BIMI unterstützt keine DMARC-Richtlinien mit der Option p=none.

Richtlinie “Quarantine”

Quarantäne (p=quarantine) bedeutet bei DMARC, dass E-Mail-Nachrichten, die nicht authentifiziert werden, im Spam-Ordner landen, bis Sie zu 100 % sicher sind, woher diese stammen.

Richtlinie “Reject”

p=reject ist der gewünschte Zustand, in dem sich DMARC befinden sollte. Die Quarantäne ist zwar für den Anfang sehr nützlich, doch Sie wollen bestimmt nicht, dass Spoofing-E-Mails ewig im Spam-Ordner Ihrer Kunden liegen.

Wenn Sie jedoch zu früh zu dieser Richtlinie wechseln, kann es bei legitimen E-Mails zum Bounce kommen. Aktualisieren Sie Ihre Richtlinie daher erst auf “reject“, nachdem Sie Ihre Berichte mit der Lupe durchgegangen sind (siehe Schritt 5).

Volumen

Um Ihre DMARC-Einführung besser zu kontrollieren, sollten Sie Ihre Richtlinie zunächst nur auf einen kleinen Prozentsatz Ihrer Nachrichten anwenden, indem Sie dieses Tag verwenden: pct=5.

Die Zahl 5 entspricht 5 % der Gesamtzahl der von Ihrer Domain gesendeten Nachrichten. Berücksichtigen Sie bei der Festlegung dieses Werts Ihre Zeit sowie Ressourcen und Risikobereitschaft.

Wenn Sie dieses Tag nicht hinzufügen, wird die Richtlinie auf 100 % der Nachrichten angewandt. Es ist hierbei am sichersten, klein anzufangen und den Wert langsam zu erhöhen.

3. TXT-Eintrag hinzufügen

Jetzt, da Sie Ihre DMARC-Richtlinie festgelegt haben, ist es an der Zeit, loszulegen.

- Melden Sie sich bei Ihrem Domainhost an und gehen Sie zu den DNS-Einstellungen.

- Geben Sie unter dem DNS-Hostnamen den Eintragsnamen ein: _dmarc.ihredomain.de.

- Geben Sie unter dem Wert des DNS-Eintrags Ihren DMARC-Eintrag ein (siehe “DMARC aufgeschlüsselt” oben).

- Speichern Sie die Änderungen.

Konkrete Code-Beispiele zum Kopieren:

Für den sicheren Start (Beobachtungsmodus – empfohlen für den Anfang):

v=DMARC1; p=none; rua=mailto:postmaster@ihredomain.de;

Für die Quarantäne (Verdächtige Mails landen im Spam-Ordner):

v=DMARC1; p=quarantine; pct=100; rua=mailto:postmaster@ihredomain.de;

Für maximale Sicherheit (Strikte Ablehnung unauthentifizierter Mails):

v=DMARC1; p=reject; pct=100; rua=mailto:postmaster@ihredomain.de;(Wichtig: Ersetzen Sie postmaster@ihredomain.de in den Beispielen durch Ihre tatsächliche E-Mail-Adresse für den Empfang der Berichte).

4. Berichte analysieren

Sie haben jetzt einen DMARC-Eintrag aktiviert sowie DMARC eingerichtet und nach und nach landen Berichte in Ihrem Posteingang. Anhand dieser Berichte erfahren Sie, welche Nachrichten die SPF- und DKIM-Authentifizierung bestehen und welche nicht.

Es gibt zwei Arten von Berichten: aggregierte Berichte und forensische Berichte. Aggregierte Berichte sind XML-Dokumente mit Daten über empfangene Nachrichten, die angeblich vom Domain-Inhaber ausgehen. Forensische Berichte wiederum sind einzelne Kopien von Nachrichten, die an der Authentifizierung gescheitert sind.

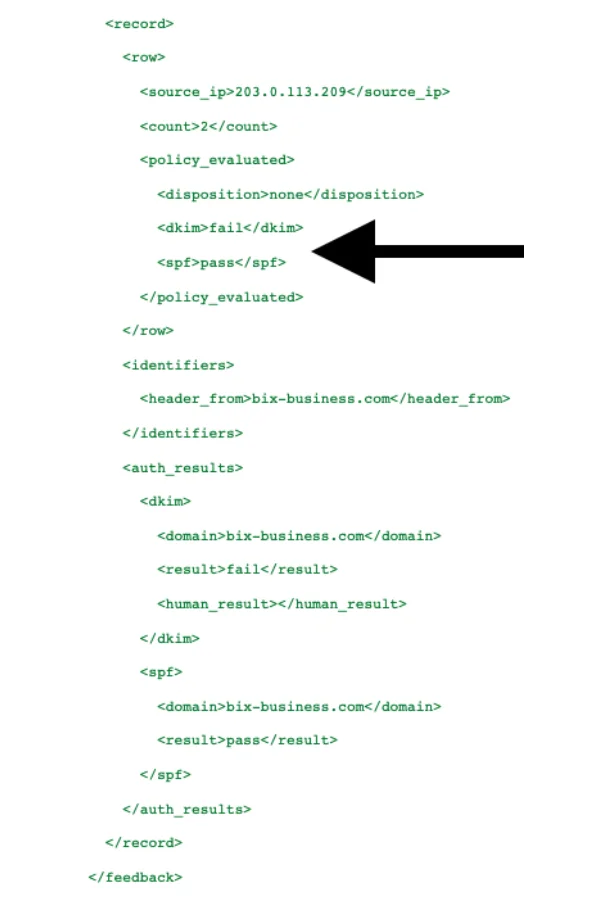

Ein DMARC-Bericht im Rohdatenformat (XML) sieht etwa so aus:

XML-Dateien wie diese sind eigentlich für das maschinelle Lesen konzipiert und sind für Menschen meist schwierig und zeitaufwändig zu interpretieren. Es gibt jedoch einige Methoden, um diese Berichte übersichtlicher zu gestalten:

- Einträge in eine tabellarische Form konvertieren mit einer relationalen Datenbank

- XML in HTML konvertieren mithilfe eines XSL-Stylesheets

- Einen SaaS-Drittanbieterdienst für Erhalt, Verwaltung und Analyse Ihrer Berichte nutzen.

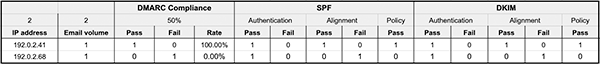

So, jetzt können wir schon eher etwas erkennen. Und zwar zunächst hoffentlich die IP-Adressen in der linken Spalte als unsere eigenen. Es ist jedoch unwahrscheinlich, dass Sie sich alle IPs Ihrer Drittanbieteranwendungen merken können. Für den Umgang mit diesen E-Mail-Strömen gibt es einen dreistufigen Prozess:

- Bewertung: Gleichen Sie Ihre Absender-IP-Adressen mit den IP-Adressen in Ihren Berichten ab.

- Abhilfe: Fügen Sie DMARC-Einträge zu allen verifizierten Sendequellen hinzu.

- Pflege: Stellen Sie sicher, dass die Einführung erfolgreich ist. Wenn nicht, dann beginnen Sie mit der Fehlerbehebung.

5. Strategie nach und nach anwenden

Für den Umgang mit diesen E-Mail-Strömen gibt es einen dreistufigen Prozess: htlinie (p=) sollte allmählich wie eine Ampel von p=none zu p=quarantine und schließlich p=reject wechseln. So haben Sie Zeit, Daten zu erfassen und Ihre täglichen Berichte methodisch zu analysieren. Eine sichere Einführung sieht wie folgt aus:

v=DMARC1; p=none; pct=100; rua=mailto:postmaster@example.com;

Beginnend mit diesem Eintrag werden Nachrichten normal zu- und Berichte vom ISP erstellt, sodass Sie sichere Absender auf Ihrer Domain identifizieren können. Sechs Wochen sollten für die Datensammlung ausreichen, dann können Sie zur nächsten Phase übergehen.

v=DMARC1; p=quarantine; pct=5; rua=mailto:postmaster@example.com;

Erhöhen Sie pct= nach und nach, während Sie immer mehr Informationen sammeln, bis Sie die 100 % erreichen. Wenn Sie dann mit den Quarantänemeldungen zufrieden sind, gehen Sie zum nächsten Schritt über.

v=DMARC1; p=reject; pct=5; rua=mailto:postmaster@example.com;

Erhöhen Sie pct= nach und nach und stellen Sie sicher, dass alle legitimen E-Mails im Posteingang ankommen, bis Sie 100 % erreicht haben. Herzlichen Glückwunsch, Sie haben DMARC sicher und erfolgreich eingerichtet.

6. DMARC-Eintrag prüfen und validieren

Sie können die korrekte Einrichtung Ihres DMARC-Eintrags sofort mit kostenlosen Online-Tools (z. B. MxToolbox oder Dmarcian) überprüfen. Diese lesen Ihre DNS-Einträge aus und zeigen Syntax-Fehler an.

Geben Sie dazu einfach Ihre Domain in das Tool ein. Da DNS-Änderungen bis zu 48 Stunden dauern können, sollten Sie nach dieser Zeit zusätzlich eine Test-E-Mail an sich selbst senden, um das Zusammenspiel von SPF, DKIM und DMARC in der Praxis zu validieren.

DMARC Alignment: Strict vs. Relaxed einfach erklärt

Das DMARC-Alignment definiert, wie genau die Absender-Domain mit den Domains aus den SPF- und DKIM-Signaturen übereinstimmen muss. „Strict“ erfordert eine exakte Übereinstimmung, während „Relaxed“ auch Subdomains zulässt.

Standardmäßig ist DMARC auf den „Relaxed“-Modus (entspannt) eingestellt. Das bedeutet: Wenn Ihre E-Mail von der Subdomain mail.ihredomain.de gesendet wird, die DKIM-Signatur aber auf die Hauptdomain ihredomain.de lautet, gilt die Prüfung als bestanden.

Im „Strict“-Modus (strikt) würde diese E-Mail durchfallen, da die Domains Zeichen für Zeichen identisch sein müssen. Sie können das Alignment in Ihrem DMARC-Eintrag mit den optionalen Tags adkim (für DKIM) und aspf (für SPF) steuern:

- Relaxed (Standard): adkim=r; aspf=r; (Empfohlen für die meisten Versender, insbesondere bei der Nutzung von E-Mail-Marketing-Tools wie Mailjet).

- Strict: adkim=s; aspf=s; (Bietet maximale Sicherheit, erfordert aber eine sehr präzise DNS-Konfiguration für alle verwendeten Subdomains).

DMARC einrichten mit Mailjet: Wie Sie Ihre Zustellbarkeit optimieren

Die Postfächer Ihrer Kontakte müssen die Quelle Ihrer Nachrichten (in der Regel über SPF und DKIM) authentifizieren. Bei der Nutzung einer Gmx-, Gmail-, Yahoo- oder einer anderen kostenlosen Webmail-Adresse ist diese Authentifizierung nicht möglich und die Nachricht könnte abgelehnt werden.

Eine derartige Ablehnung erzeugt einen Fehler, der Ihre Zustellbarkeit und die Reputation Ihrer IP-Adressen beeinträchtigen kann.

Wichtig: Sowohl Gmail als auch Yahoo! Mail haben ihre DMARC-Regeln verschärft.

Seit 2024 gilt: Alle Massenversender, die 5 000 E-Mails pro Tag an Google- und Yahoo-Posteingänge verschicken, müssen DMARC einrichten.

Wenn Sie eine E-Mail-Adresse mit einer benutzerdefinierten Domain verwenden, können Sie den SPF-Eintrag und DKIM selbst einstellen, um die Zustellbarkeit Ihrer E-Mails zu optimieren. So stehen die Chancen besser, dass Ihre Nachrichten auch im Posteingang des Empfängers landen.

Fazit zum Einrichten von DMARC

Mit DMARC kann ein Unternehmen Malware, Phishing-Angriffe blockieren und gleichzeitig seine Zustellbarkeit verbessern.

Sobald Sie DMARC einrichten, stellen Sie sicher, dass nur autorisierte Absender Ihre Domain zum Senden von Nachrichten verwenden können.

Das bedeutet, dass die Empfänger auf einen Blick erkennen können, von wem die E-Mail wirklich stammt, und sie können sicher sein, dass sie nicht von einer gefälschten Domain stammt. Das schützt übrigens nicht nur Ihre Reputation, sondern auch die Posteingänge Ihrer Kunden.

FAQ

Ja, wenn Sie Massen-E-Mails an Anbieter wie Gmail oder Yahoo senden, ist DMARC seit 2024 eine zwingende Voraussetzung für eine erfolgreiche Zustellung.

Die reine Einrichtung von DMARC in Ihren DNS-Einstellungen ist kostenlos.

DNS-Änderungen benötigen in der Regel zwischen 15 Minuten und 24 Stunden, bis sie weltweit von allen Servern übernommen wurden.

Nein, DMARC baut zwingend auf den Prüfergebnissen von SPF und DKIM auf und funktioniert ohne diese Protokolle nicht.

Für den Start wird immer die Richtlinie p=none empfohlen. Diese Einstellung überwacht den E-Mail-Verkehr, ohne Nachrichten zu blockieren oder in den Spam-Ordner zu verschieben.